Security-JAWS の(記念すべき?)第30回 Day1 に参加し、AWS ConfigのLTをしてきました。数十個のAWSアカウントで、数年間AWS Configを運用している事例です。(スライドは後述)

Security-JAWS とは

以下を目的としたコミュニティイベントです。

Security-JAWSでは、攻撃、監査、認証など、様々な分野のスペシャリスト達が、どのようにしてAWSを活用しているのか情報を共有し、より一層AWSを安全に使えるようにしていくことを目的としています。

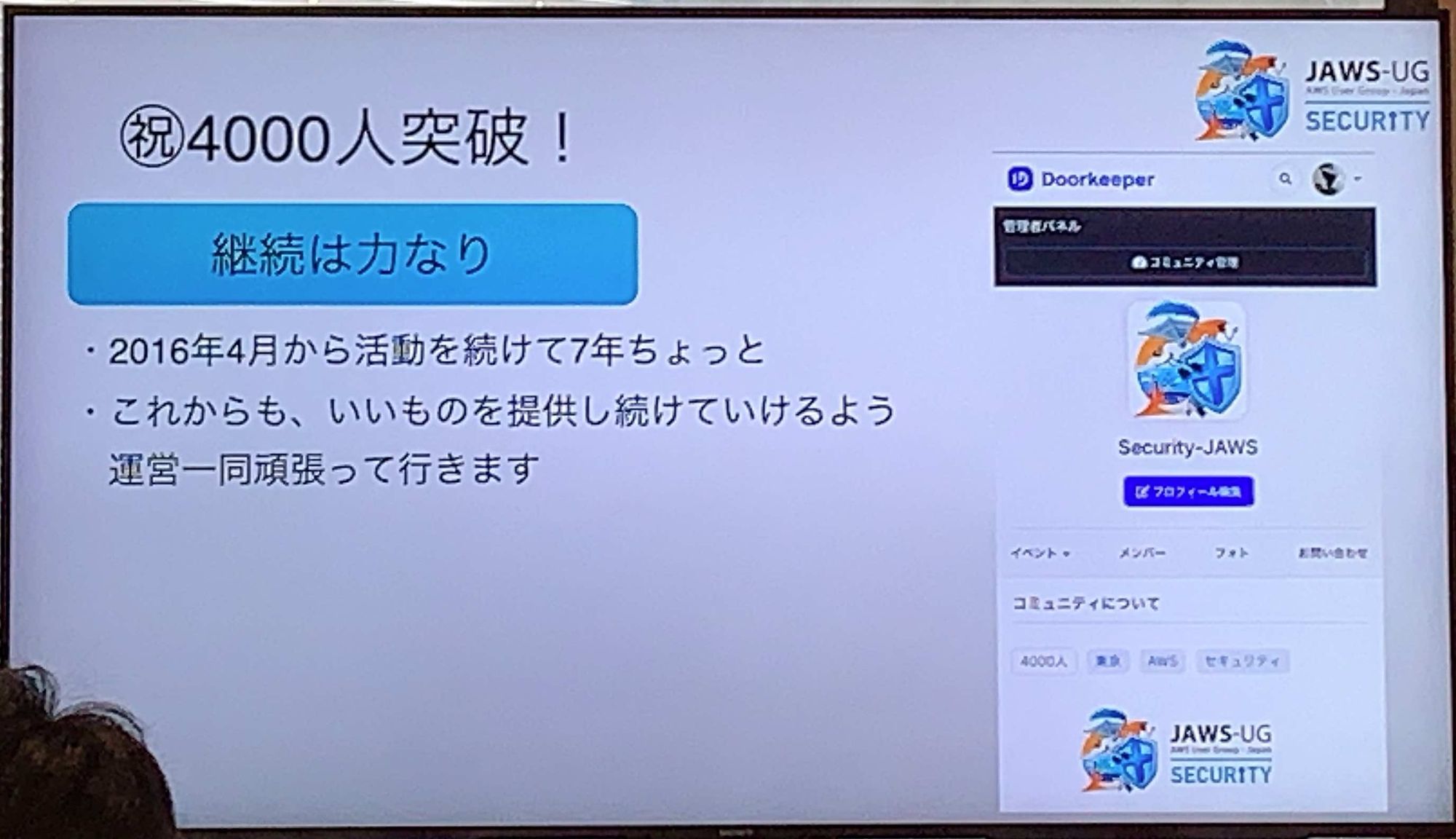

長年運営し続けた結果、コミュニティメンバーは4000人を突破したらしいです。

会場の様子

目黒の AWS Japan オフィスで開催。

現地120名、オンラインで350名程度参加応募があったようです。

自分のセッション

AWS Configのあるあるトークを話しました。

セキュリティというテーマの都合上、オープンな場でインシデントの話や、詳細な運用ネタを披露できないかと思います。そのためセッションの多くはどうしても「機能説明」や「べき論」の話になりがちなのですが、↑は公開できる範囲での運用事例を提供できたかと思います。

Day2も盛り上がってたらしい

トリリオンゲームの有名なイベント、セキュリティ大会がありますよね。ニュアンスとしてはこれに近しいイベントをDay2で開催してたみたいです。(トリリオンゲームの監修をしている Flatt Securityの方もDay1にいらっしゃいました)

引用元: トリリオンゲーム

スコアボードと、解き終わるとslack通知が飛びます#secjaws #secjaws30 #secjawsdays #jawsug pic.twitter.com/dAiyXwNQbp

— Security-JAWS✴︎0826-0827secjawsdays (@security_jaws) August 27, 2023

余裕があれば出たかったけどさすがに2Days参加は厳しかった。代わりにパフォーマンスチューニング大会のISUCON申し込むつもりです。(最近大人気なので参加できれば良いなー)

Day2のイベントではおそらくアクセス制御の不備を突くような問題が出されていたのかと思います。一方ここまでとはいかずとも何かしらトライしてみたいという方には、「セキュリティワークショップを 48 個試した」という気合いの入ったLTがあったので、この中から気になるワークショップを選んでみると良いのかと思います。

中には脅威検知のワークショップもあるようで、「不正アクセスの予兆があった環境で、ログの調査をして防いで再発防止含めたレポート提出する」みたいな問題の方が実際に起きうる現場の感覚に近しいと思うので、こういうのも参考にすると良さそうですね。

感想

4000人コミュニティすごすぎます。Day2の準備も大変そうすぎて自分がやると妄想すると頭クラクラします。

運営のみなさまありがとう。

#secjaws #secjaws30 #jawsug #secjawsdays